A conversa sobre agentes de IA evoluiu rapidamente. Já não estamos falando apenas de um chatbot conectado a um LLM, mas de sistemas multiagentes que executam tarefas reais, integram com ERPs, bancos de dados, ferramentas internas e até realizam transações. O desafio agora não é “se funciona”, mas como implementar corretamente em ambiente corporativo.

O guia técnico da Google Cloud sobre sistemas multiagentes deixa claro que o problema não é apenas de modelo, mas de arquitetura. Se você está em um time de engenharia, arquitetura ou plataforma, a pergunta certa não é qual LLM usar, mas como estruturar agentes que sejam interoperáveis, escaláveis e governáveis desde o primeiro deploy.

Arquitetura de agentes: não é só chamar o modelo

Um agente corporativo não é apenas um prompt bem escrito. Ele é um ciclo estruturado de raciocínio e ação, normalmente implementado com o padrão ReAct (Reasoning + Action). O fluxo é simples em teoria:

O agente recebe a entrada → raciocina sobre o que fazer → decide qual ferramenta usar → executa a ferramenta → recebe o resultado → raciocina novamente → responde ou executa nova ação.

A implementação prática disso exige um framework que orquestre chamadas ao modelo, controle estado, gerencie memória e padronize o uso de ferramentas. É aqui que entra o Agent Development Kit (ADK), que abstrai esse loop e permite que você construa agentes multiagentes com menos código boilerplate.

O ponto crítico: ferramentas precisam ser definidas como contratos formais. Cada tool deve ter assinatura clara, tipos explícitos, schema de retorno estruturado e indicação de sucesso/erro. Se você não trata tools como APIs bem definidas, o agente se torna imprevisível.

Tipos de agentes e quando usar cada um

Nem todo agente precisa ser puramente baseado em LLM.

O guia diferencia três categorias principais:

LLM-based agents: ideais para raciocínio dinâmico, tomada de decisão não determinística e interpretação de linguagem natural.

Workflow agents (determinísticos): executam sequências fixas, paralelas ou iterativas de sub-agentes. São úteis quando você precisa de previsibilidade e controle.

Custom agents: implementados diretamente com lógica programática quando o comportamento precisa ser estritamente controlado.

Uma arquitetura madura normalmente combina os três. Use LLM para decidir “o que fazer” e lógica determinística para controlar “como executar”.

Interoperabilidade: MCP e A2A na prática

Se você quer evitar lock-in e integração ponto a ponto, precisa padronizar a comunicação.

Model Context Protocol (MCP) resolve o problema da conexão entre agentes e ferramentas. Em vez de criar integrações customizadas para cada banco de dados ou API, você expõe ferramentas via um servidor MCP. O agente atua como cliente MCP e consome qualquer ferramenta padronizada nesse protocolo.

Isso reduz drasticamente o acoplamento e facilita governança, pois você controla quais ferramentas estão disponíveis no servidor MCP.

Já o Agent2Agent (A2A) resolve outro problema: como agentes descobrem e colaboram entre si.

O protocolo A2A define:

- Agent Card (um manifesto JSON com capacidades e endpoint)

- Comunicação baseada em tarefas

- Suporte a múltiplas modalidades (texto, áudio, vídeo)

Na prática, isso permite que você tenha um agente especializado em compliance sendo chamado por um agente orquestrador, independentemente do framework usado para implementá-lo.

Se você está desenhando um ecossistema de agentes corporativos, MCP e A2A deveriam estar no seu diagrama arquitetural.

Escalando para produção: runtime importa

Construir localmente é fácil. Produzir é outra história.

Em produção, você precisa de:

- Escalabilidade automática

- Controle de sessão

- Memória de curto e longo prazo

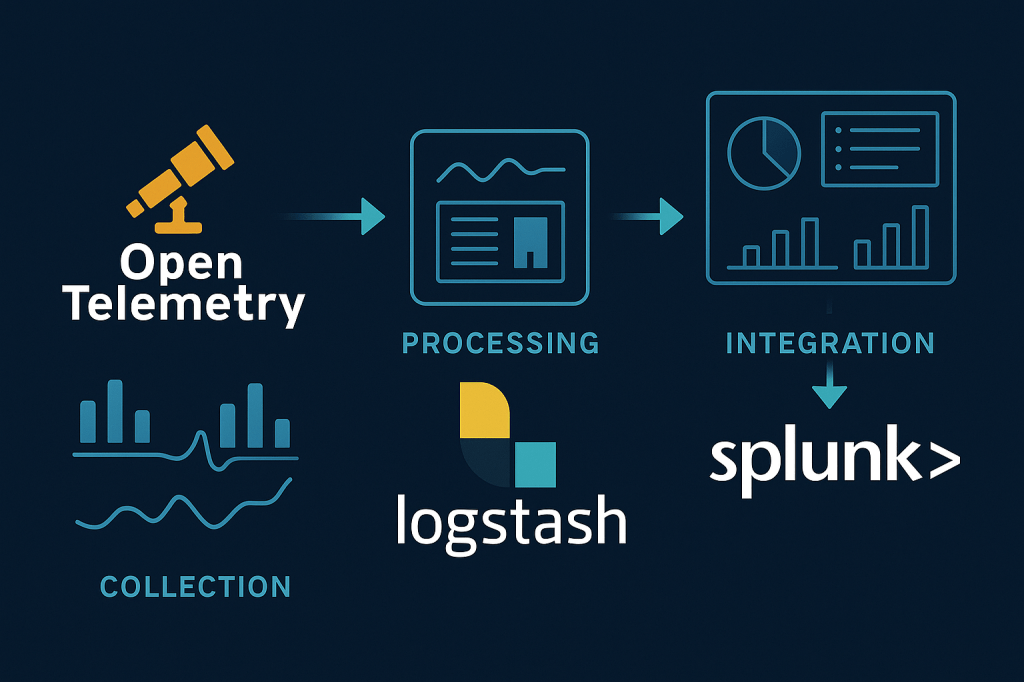

- Observabilidade (logs, traces, métricas)

- Gestão de versões de agentes

- Controle de custos de modelo

O runtime (como o Agent Engine no Vertex AI) abstrai infraestrutura e oferece:

- Managed runtime

- Memory Bank

- Sessions

- Observability integrada

- APIs para lifecycle management

Se você ignora essa camada, acabará reinventando um mini-plataforma de agentes dentro da sua organização.

Avaliação contínua e qualidade

Um erro comum é testar agentes apenas “conversando com eles”.

O guia reforça a necessidade de avaliação estruturada:

- Armazenar exemplos controlados (Example Store)

- Criar métricas de qualidade

- Avaliar trajetórias completas do agente, não apenas respostas finais

- Detectar falhas antes de irem para produção

Isso é particularmente importante quando agentes executam ações reais, como atualizar registros, emitir pagamentos ou modificar sistemas.

Sandbox e execução segura

Se o agente executa código ou interage com sistemas operacionais, você precisa de isolamento.

Execução em sandbox permite que o agente rode scripts, faça cálculos complexos ou automações sem comprometer o ambiente principal.

Sem isolamento, um bug de raciocínio vira um incidente de segurança.

Governança pragmática

Governança aqui não é conceito abstrato. É controle técnico.

Três pilares práticos:

Identidade por agente: cada agente deve ter identidade própria e permissões mínimas necessárias (least privilege).

Observabilidade completa: você precisa de trilhas de auditoria que mostrem qual tool foi chamada, com quais parâmetros e qual retorno foi obtido.

Proteção de modelo: mecanismos como Model Armor ajudam a filtrar prompt injection, jailbreak e vazamento de dados sensíveis.

Se seu agente pode acessar ERP, CRM ou dados regulatórios, isso não é opcional.

Pagamento e transações

O protocolo AP2 aborda um ponto pouco discutido: como permitir que agentes realizem pagamentos ou transações com autorização verificável.

Ele trata explicitamente de:

- Provar que o usuário autorizou a transação

- Garantir que o pedido do agente reflete a intenção real

- Definir responsabilidade em caso de erro ou fraude

Se sua visão inclui agentes realizando ações financeiras, você precisa pensar nisso desde a arquitetura.

Conclusão

Sistemas multiagentes não são apenas “LLMs conectados a APIs”. São sistemas distribuídos, orientados a eventos, com orquestração, contratos formais de ferramentas, protocolos padronizados de comunicação e uma camada de runtime gerenciada.

Para departamentos de tecnologia, a implementação bem-sucedida exige:

- Arquitetura clara (LLM + determinístico)

- Protocolos abertos (MCP, A2A, AP2)

- Runtime gerenciado

- Observabilidade e avaliação contínua

- Governança baseada em identidade e auditoria

O desafio deixou de ser gerar texto inteligente. O desafio agora é construir agentes que operem como componentes confiáveis dentro do seu ecossistema corporativo.

Se quiser, posso agora transformar isso em um guia ainda mais prático com um exemplo arquitetural passo a passo, incluindo um desenho lógico de como montar um sistema multiagente real.

Deixe um comentário